Zenbleed 远程执行漏洞影响所有AMD Zen 2 CPU,专家发现

更新时间:2023-07-25 11:26:26作者:cblsl

7 月 25 日消息,谷歌信息安全研究员 Tavis Ormandy 今天发布博文,表示基于 Zen 2 的 AMD 处理器中发现了新的安全漏洞,并将其命名为 Zenbleed。

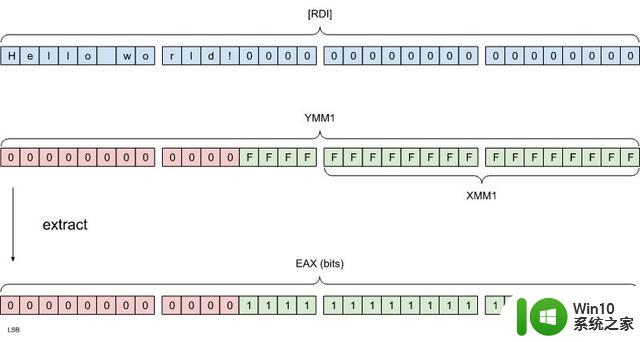

Ormandy 表示所有基于 Zen 2 的 AMD 处理器均受到影响,黑客可以利用该漏洞。窃取加密密钥和用户登录凭证等受到保护的信息。

Ormandy 表示黑客不需要物理访问计算机,可以通过网页上的恶意 JS 脚本执行。

Ormandy 于 2023 年 5 月 15 日向 AMD 报告了该问题,AMD 官方已经发布了有针对性的补丁,Ormandy 并未确认新版固件是否已完全修复该漏洞。

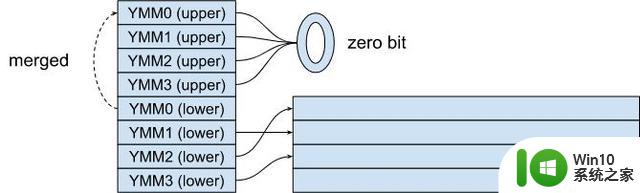

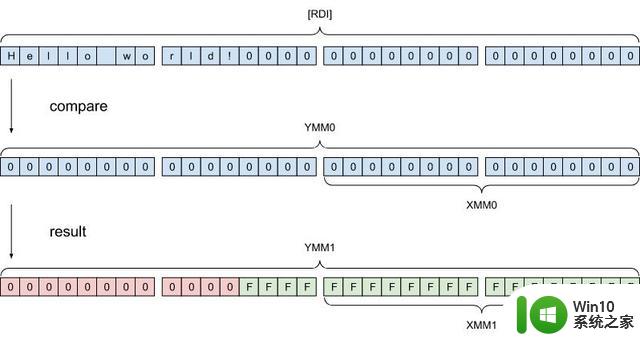

该漏洞追踪编号为 CVE-2023-20593,能以每核心每秒 30KB 的速度窃取机密数据。此攻击会影响 CPU 上运行的所有软件,包括虚拟机、沙箱、容器和进程。

在此附上受影响的 Zen 2 处理器清单:

AMD Ryzen 3000 系列处理器;

AMD Ryzen PRO 3000 系列处理器;

AMD Ryzen Threadripper 3000 系列处理器;

带 Radeon 集显的 AMD Ryzen 4000 系列处理器;

AMD Ryzen PRO 4000 系列处理器;

带 Radeon 集显的 AMD Ryzen 5000 系列处理器;

带 Radeon 集显的 AMD Ryzen 7020 系列处理器;

AMD EPYC Rome 系列处理器。

Zenbleed 远程执行漏洞影响所有AMD Zen 2 CPU,专家发现相关教程

- 可绕过UAC,Win10/Win11系统中发现高危漏洞:可安装执行恶意软件

- 微软承认Win10/11邮件漏洞存在,黑客可通过音频文件远程执行代码

- 英特尔悄咪咪修补了一个安全漏洞 或影响酷睿等处理器

- Mac用户请尽快升级:微软发现苹果macOS漏洞,可绕过系统防护

- 微软为Win10/Win11发布新补丁,修复英特尔处理器的MMIO数据漏洞

- 微软SmartScreen漏洞已修复:DarkGate恶意软件分发受阻

- 英特尔CPU现高风险漏洞,阿里云安全应急响应第一时间启动

- 雷军回应“不应给年轻人太多建议”:微软发现Android应用安装量超40亿次的严重安全漏洞

- 安全公司揭露微软漏洞,九月报告至今仍可复现

- 赶快升级!微软敦促Win10/Win11等用户尽快升级:有风险漏洞

- 报告:2022年微软有18个零日漏洞被黑客组织利用

- 微软修复Win10和Win11系统内核提权漏洞:六个月过去了,最新安全更新发布情况!

- 全球债市遭抛售,恒指或创新高,马士基业绩超预期

- 高通骁龙8至尊版发布,性能媲美桌面处理器,决胜AI时代的关键!

- 高通骁龙8至尊版发布:二代自研CPU性能逆天,最强AI更像真人

- 一个印度人救了微软,另一个毁了IBM?探讨印度人在科技行业的影响力

微软新闻推荐

- 1 高通骁龙8至尊版发布:二代自研CPU性能逆天,最强AI更像真人

- 2 英特尔AMD史诗级合作,捍卫X86生态:两大巨头联手,颠覆传统CPU格局

- 3 微信消失在桌面了,怎么找回 微信桌面快捷方式消失怎么恢复

- 4 打印机的纸怎么放进去 打印机纸盒放纸技巧

- 5 onedrive开始菜单 Win10如何设置Onedrive开启和使用

- 6 台式电脑如何连接打印机设备打印 台式电脑如何设置本地打印机

- 7 惠普笔记本win11移动硬盘怎么用 win11系统移动硬盘插入后不显示

- 8 微软称每天有超过15000条恶意QR码信息被发送到教育目标,如何有效应对?

- 9 win10系统电脑没有wifi选项 Win10无线网络不显示解决方法

- 10 win7能看见的文件夹win10看不到 win7可以访问win10但win10无法访问win7

win10系统推荐

- 1 番茄家园ghost win10 32位家庭版原版下载v2023.04

- 2 番茄家园ghost win10 64位旗舰简化版v2023.04

- 3 戴尔笔记本ghost win10 sp1 64位正式安装版v2023.04

- 4 中关村ghost win10 64位标准旗舰版下载v2023.04

- 5 索尼笔记本ghost win10 32位优化安装版v2023.04

- 6 系统之家ghost win10 32位中文旗舰版下载v2023.04

- 7 雨林木风ghost win10 64位简化游戏版v2023.04

- 8 电脑公司ghost win10 64位安全免激活版v2023.04

- 9 系统之家ghost win10 32位经典装机版下载v2023.04

- 10 宏碁笔记本ghost win10 64位官方免激活版v2023.04

系统教程推荐

- 1 win10玩只狼:影逝二度游戏卡顿什么原因 win10玩只狼:影逝二度游戏卡顿的处理方法 win10只狼影逝二度游戏卡顿解决方法

- 2 U盘装机提示Error 15:File Not Found怎么解决 U盘装机Error 15怎么解决

- 3 《极品飞车13:变速》win10无法启动解决方法 极品飞车13变速win10闪退解决方法

- 4 window7电脑开机stop:c000021a{fata systemerror}蓝屏修复方法 Windows7电脑开机蓝屏stop c000021a错误修复方法

- 5 win10桌面图标设置没有权限访问如何处理 Win10桌面图标权限访问被拒绝怎么办

- 6 win10打不开应用商店一直转圈修复方法 win10应用商店打不开怎么办

- 7 无线网络手机能连上电脑连不上怎么办 无线网络手机连接电脑失败怎么解决

- 8 win10错误代码0xc0000098开不了机修复方法 win10系统启动错误代码0xc0000098怎么办

- 9 笔记本win10系统网络显示小地球只有飞行模式如何恢复 笔记本win10系统网络无法连接小地球图标灰色

- 10 酷我音乐电脑版怎么取消边听歌变缓存 酷我音乐电脑版取消边听歌功能步骤